WordPressはハッキングを受けやすいCMSです。

WordPressがハッキングをされてしまうと、サイトが改ざんをされたり、他のサイトにリダイレクトされたりします。

そういった状況になってしまうと、第三者であるサイト訪問者が被害を受けることになってしまいますので、一刻も早く復旧をすることが大切です。

WordPressがハッキングを受けたとしても、適切な対応をすればもとの状態に復旧させることは十分に可能です。

WordPressがハッキングされたときの復旧方法にはさまざまなやり方がありますが、ここでは一番簡単なクリーンインストールによる復旧方法について解説をしています。

ただし、ハッキングからの復旧にはある程度の専門知識が必要になりますので、ご自身でやられる際はあくまでも自己責任でお願いいたします。

また、ご自身での復旧作業に不安のある方は、以下のサービスをご利用ください。

WordPressのハッキング復旧前の事前準備

WordPressをハッキングされる前の状態に戻す作業をする前に、事前にやっておくべきことがあります。

WordPressをハッキングされる前の状態に戻す作業をする前に、事前にやっておくべきことがあります。

それはWordPressのバックアップを取っておくということです。

もし、WordPressにハッキングされる前のバックアップファイルがサーバーに残っていれば、復旧はそれほど難しいことではありません。

ハッキングされる前のバックアップデータを元に戻してあげるだけで復旧します。

ただ、レンタルサーバーが自動でバックアップデータを保存してくれるのは、過去7日~14日ほどですので、ハッキングされてからだいぶ日数がたってしまっていると、そのバックアップデータは使えないことになります。

その場合はとりあえずサーバーにFTP接続をして、現状のままの(ハッキングされた状態の)WordPressのバックアップを取って、自分のパソコンに保存するようにします。

WordPressのハッキングからの復旧には、サーバー内のデータを一旦削除して、WordPress一式をクリーンインストールすることになりますので、必ずバックアップをとってから作業を進めるようにしましょう。

●WordPressのバックアップを取っておく

●バックアップデータを元に戻してあげるだけで復旧

●レンタルサーバーが自動でバックアップデータを保存してくれるのは、過去7日~14日ほど

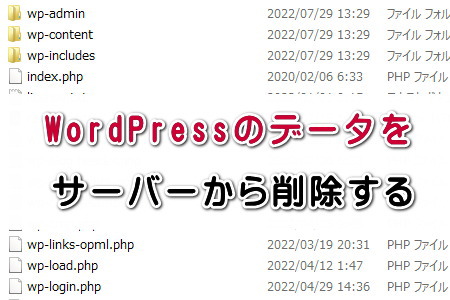

ハッキングされたWordPressのデータをサーバーから削除

バックアップファイルを確保できたら、ハッキングされたWordPressのデータをサーバーにFTP接続をしてすべて削除します。

バックアップファイルを確保できたら、ハッキングされたWordPressのデータをサーバーにFTP接続をしてすべて削除します。

サーバー内にある怪しいファイルを1つずつスキャンしながら削除していく方法もありますが、専門知識がないと難しいですので、ここではサーバー内のすべてのファイルを削除する方法で進めます。

サーバー内のデータをすべて削除するわけですから、当然ながらハッカーに仕掛けられたマルウェアなどの怪しいファイルもすべて削除されることになります。

レンタルサーバー会社によっては、ハッキングの警告と同時にサーバーが凍結されてしまい、復旧のためにはサーバ内のデータをすべて削除するように求めてくることがあります。

関連記事:WordPressがハッキングされてレンタルサーバーが凍結

この場合は、サーバー内のデータをすべて削除したあとに、レンタルサーバー会社に凍結の解除を申請する流れになります。

今回は、データベースの改ざんはないことを前提に復旧作業の解説をしていますので、データベースに関してはそのままにしておきます。

ここまでの作業が完了したら、いよいよ復旧作業に入っていきます。

●サーバー内のすべてのファイルを削除する方法

●マルウェアなどの怪しいファイルもすべて削除される

●サーバー内のデータをすべて削除したあとに、レンタルサーバー会社に凍結の解除を申請

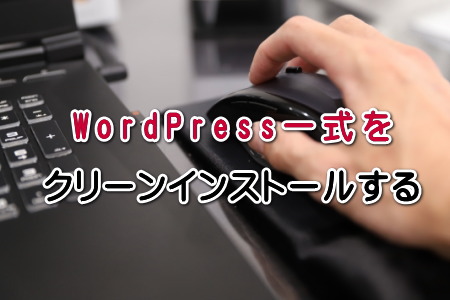

クリーンインストールでWordPressを復旧

ハッキングされたWordPressのデータがサーバー内からすべて消えた状態から、復旧作業を進めていきます。

ハッキングされたWordPressのデータがサーバー内からすべて消えた状態から、復旧作業を進めていきます。

まずは、WordPressの公式サイトからWordPress本体一式をダウンロードします。

このとき注意しなければならないのが、WordPressのバージョンを合わせるということです。

これまで利用していたものと異なるバージョンをインストールしてしまうと、うまく動作しないことがあるので注意が必要です。

WordPressの本体一式をダウンロードしたらzipファイルを解凍して、サーバー内の元の場所にそのままアップロードします。

これで、まっさらな状態のクリーンなWordPressがアップロードできたことになります。

●WordPressの公式サイトからWordPress本体一式をダウンロード

●注意しなければならないのが、WordPressのバージョンを合わせること

●zipファイルを解凍して、サーバー内の元の場所にそのままアップロード

ハッキングされる前の状態のWordPressに復旧させる

サーバー内にクリーンなWordPressのアップロードが完了したら、ハッキングされる前のサイトに復旧するための作業に入っていきます。

サーバー内にクリーンなWordPressのアップロードが完了したら、ハッキングされる前のサイトに復旧するための作業に入っていきます。

今回の説明は、データベースはそのままになっている前提ですので、基本的にテーマ、プラグイン、画像などを元に戻してあげれば、ハッキングをされる前のWordPressが再現されるはずです。

テーマやプラグインに関しては、これまで使っていたものと同じものを、新たにアップロードするようにします。

事前にバックアップを取っておいたデータの「wp-content」の中に、「themes」「plugins」などのフォルダがありますが、これらをそのままアップロードするのは危険です。

特に「plugins」の中にはハッカーがマルウェアを潜ませていることが多いので、それらは使わずにあえて新規にインストールをするようにします。

ちなみに、プラグイン関係のこれまでの設定データなどは、データベースに残っていますので、プラグインを再インストールしても初期状態に戻ってしまうことはありません。

また、バックアップデータの「wp-content」の中にある「upload」には、画像が入っていますので、こちらはこれをサーバーに戻してあげる必要があります。

ただし、サーバーに戻すのは画像や自分自身でアップロードした記憶があるPDFファイルなどだけにします。

見覚えのない不審なファイルなどは、ハッカーが仕掛けたファイルの可能性がありますので、事前に削除をしておくようにします。

次に、wp-config.phpファイルの中にデータベース接続情報を反映させてやる必要があります。

これは、バックアップデータのwp-config.phの中に記載されている「DB_NAME」「DB_USER」「DB_HOST」「DB_PASSWORD」の4つの項目を、そのままサーバー内にあるwp-config.phに同じ記載をしてあげれば大丈夫です。

バックアップデータの中のwp-config.phpファイルを、そのまま丸ごとサーバーにアップロードするのは、やめておいた方が無難です。

ハッカーによってファイルが書き換えられている可能性があるからです。

そして最後に管理画面にログインをして、パーマリンクの設定をします。

今回は、データベースをまったくいじらない前提で復旧作業の解説をしていますので、これまでのユーザー名とパスワードでそのまま管理画面にログインできるはずです。

パーマリンクをハッキングされる前と同じ状態に設定しないと、下層ページがリンク切れで表示されなくなってしまうので注意が必要です。

●テーマやプラグインは、これまで使っていたものと同じものを、新たにアップロード

●サーバーに戻すのは画像や自分自身でアップロードした記憶があるPDFファイルなどだけ

●丸ごとサーバーにアップロードするのは、ハッカーによってファイルが書き換えられている可能性がある

ハッキングによるデータベースの改ざんがあるとき

ここまでの作業がひと通り終われば、ハッキングされたWordPressは元の状態に復旧できるはずです。

ここまでの作業がひと通り終われば、ハッキングされたWordPressは元の状態に復旧できるはずです。

しかし、ここまでやってもハッキングによる症状が改善されない場合には、データベース内が改ざんされてマルウェアが仕掛けられている可能性があります。

WordPressのハッキングによる改ざんは、プログラムファイルに対して仕掛けられることが多いですが、まれにデータベースが改ざんされることがあります。

データベースの中には、サイトのコンテンツやWordPressの設定などが記録されていますので、クリーンインストールのような形で簡単に復旧させることはできません。

データベースが改ざんされたWordPressをハッキングから復旧させるためには、かなり面倒な作業が必要になります。

まず、phpMyAdminというツールを使って、データベースをバックアップします。

その後、データベース内の不審なコンテンツを検索します。

検索には『Search Regex』というプラグインを使うと便利です。

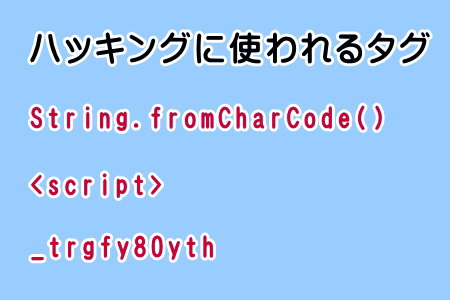

『Search Regex』を使って、ハッキングによく利用されるタグが含まれるコンテンツがないかどうかを検索します。

以下の3つは、重点的にチェックすべきハッキングに使われる代表的なタグです。

不審なコンテンツが見つかったら、データベースのテーブルを開いて、不審なコンテンツを削除します。

その後、WordPressが正常に動作するようになったかを確認します。

ただ、ハッキングによってデータベースを改ざんされてしまった場合は、専門知識がないとなかなか復旧が難しいことも事実です。

こうした作業に慣れない方は、専門の業者に依頼をしてしまった方がいいでしょう。

弊社でも、ハッキングされたWordPressの復旧サービスを提供していますので、自分で行うのが難しいと感じる方は以下のページをご覧になってみてください。

●データベースの中には、サイトのコンテンツやWordPressの設定などが記録されている

●phpMyAdminというツールを使って、データベースをバックアップ

●『Search Regex』というプラグインを使うと便利

WordPressのハッキング復旧後に必ずやるべきこと

WordPressのハッキングから無事に復旧することができたとしても、まだ安心はできません。

WordPressのハッキングから無事に復旧することができたとしても、まだ安心はできません。

一度ハッキングをされたWordPressは、何度もハッカーに狙われることが多いからです。

二度と大切なWordPressがハッキングされることがないように、しっかりと復旧後の対策を講じる必要があります。

まずやるべきことは、ログインパスワードの変更です。

一度ハッキングの被害を受けたWordPressのログイン情報は、ハッカーに知られてしまっている可能性が高いので、必ず変更をしなければなりません。

できれば、(にすることをお勧めします。

次に、管理画面にログインをして、ユーザー一覧を確認してみてください。

もしそこに、まったく身に覚えのないユーザー名が登録されていたら、ハッカーが自分でログインするために作成したユーザー名である可能性が高いので、すぐに削除をしておきましょう。

そして最後に、セキュリティ対策のためのプラグインをインストールするようにします。

セキュリティ対策用プラグインとしては、「SiteGuard WP Plugin」や「All In One WP Security & Firewall」などが定番となっています。

これらのプラグインをインストールしておくことで、WordPressが再びハッキングされる可能性はだいぶ低くなると考えていいでしょう。

また、法人のコーポレートサイトなどであれば、Web改ざん検知機能やセコムセキュリティ診断などを装備しているXserverビジネスなどに移転することで、より安心してWordPressの運営ができると思います。

●一度ハッキングをされたWordPressは、何度もハッカーに狙われることが多い

●ログインパスワードの変更(数字やローマ字、記号などをミックスさせた10桁以上のパスワード)

●管理画面にログインをして、ユーザー一覧を確認する

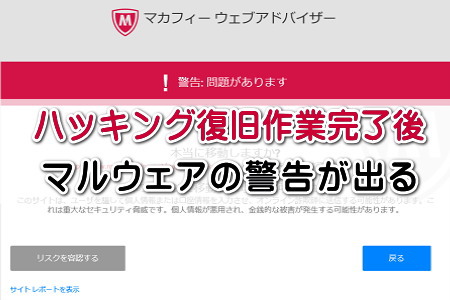

ハッキングの復旧作業後にマルウェアの警告が出るとき

WordPressのクリーンインストールによって、ハッキングされた状態から復旧させたはずなのに、ブラウザにマルウェア感染の警告が表示されたり、セキュリティソフトが反応したりすることがあります。

WordPressのクリーンインストールによって、ハッキングされた状態から復旧させたはずなのに、ブラウザにマルウェア感染の警告が表示されたり、セキュリティソフトが反応したりすることがあります。

この場合は、Googleのセーフブラウジングリストや、セキュリティソフトのブラックリストに登録されてしまっている可能性があります。

ハッキングされてすぐに復旧させれば問題ありませんが、ハッキングされたあと長い間放置しているとブラックリストに登録されてしまうことが多いです。

この場合は、Googleやセキュリティソフト会社に連絡をして、ブラックリスト登録から解除をしてもらう必要があります。

以下のページから自分のサイトのURLを入力して、指示に従って情報を入力します。

セキュリティソフト会社の場合や、各社のホームページにアクセスをして、ブラックリストからの解除依頼を申請する必要があります。